Confidencialidad

De top 10 grootste en moedigste insider -bedreigingen

Alleen al in de afgelopen twee jaar zijn insider beveiligingsincidenten met 47%gestegen, met de gemiddelde...

Insider Threat Prevention Guide

In een perfecte wereld zou vertrouwen nooit worden geschonden. Cyberverdedigingen zouden onneembaar zijn....

Wat is nul vertrouwen? (Echt)

In het afgelopen decennium is cybersecurity gericht op de uitdaging om steeds kwetsbaarder en complexe...

Elastische cloud gateways: de evolutie van veilige wolktoegang

Enterprise beveiligingsgroepen worden vandaag geconfronteerd met een ontmoedigende taak. Hoewel hun kernverantwoordelijkheid...

Microsoft Security verbeteren met HelpSystems -e -mailbeveiliging

Leer hoe helpsystemen e -mailbeveiliging Microsoft 365 kunnen verbeteren. Microsoft 365 biedt niveaus...

De 7 verborgen waarheden van cloudbeveiliging

Gebaseerd op uitgebreide, up-to-date kennis en ervaring van Secure Consultants, bedreigingsjagers en...

Veilige e -mailgateway: kopershandleiding

Het beschermen van uw organisatie tegen door e-mail overgedragen bedreigingen wordt alleen maar moeilijker...

Voor digitale soevereiniteit en transparantie in de cloud

Gedeeld gebruik van infrastructuur bespaart niet alleen middelen, maar stelt bedrijven ook in staat om...

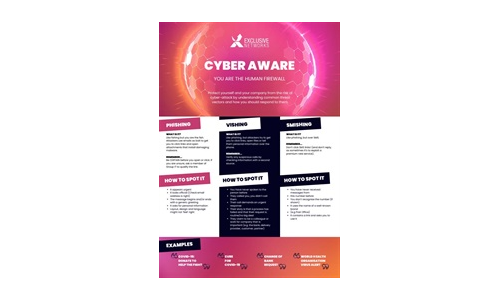

Cyberbewust infographic

Download deze infographic om te zien hoe u uzelf en uw bedrijf kunt beschermen tegen het risico van cyberaanvallen...

Hoop is geen strategie: beveilig uw bedrijf met de Content Cloud

Het lijkt erop dat er elke week nieuws is over een nieuwe inbreuk op de beveiliging. Ponemon Institute...

De definitieve gids voor het beheer van gegevensbeveiliging (DPSM)

DSPM brengt een modern pad in kaart voor het begrijpen van alles wat de beveiligingshouding van uw gegevens...

Regístrese en el centro de publicación de tecnología de Cyber Security

Como suscriptor, recibirá alertas y acceso gratuito a nuestra biblioteca constantemente actualizada de documentos técnicos, informes de analistas, estudios de casos, seminarios web e informes de soluciones.